Intervista a Marco Sfreddo – Marketing Manager ARCASAFE

ARCASAFE SRL – Società con sede centrale a Barlassina, in provincia di Monza Brianza, ArcaSafe propone servizi di consulenza e soluzioni software per la sicurezza informatica delle aziende.

Quello della sicurezza informatica è oggi un tema decisivo, un fronte che nell’era della digitalizzazione e dell’Internet of Things non può essere eluso. Quali sono oggi le minacce più insidiose alla sicurezza informatica delle aziende e delle persone? Che cosa è cambiato negli ultimi anni e quali potranno essere i cambiamenti più significativi nei prossimi anni?

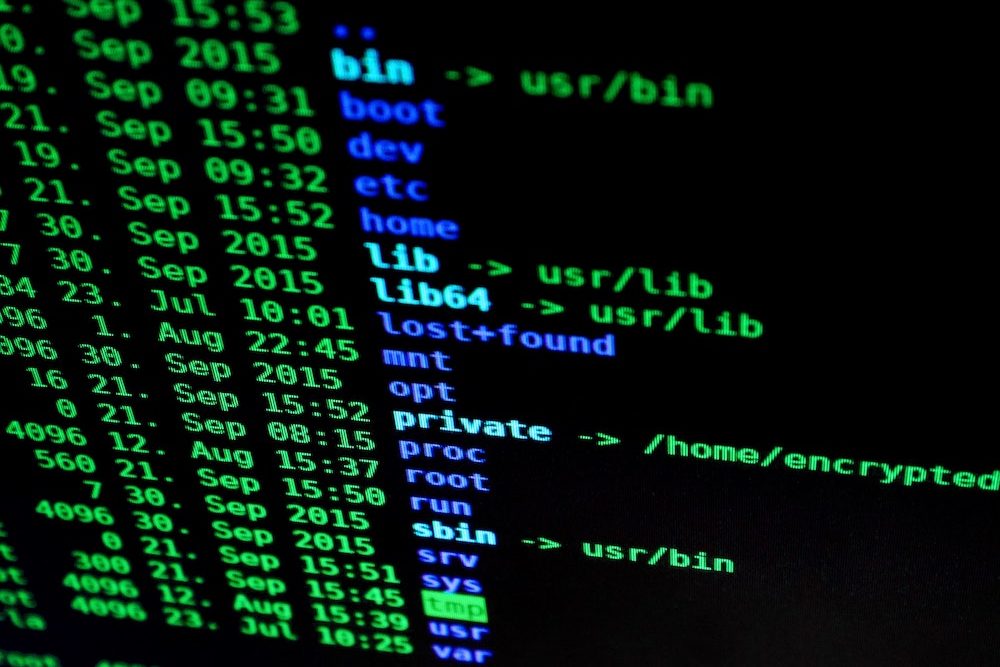

L’introduzione di “Internet” ha cambiato per sempre le nostre vite e il modo di approcciarci a qualsiasi cosa: una serata con gli amici, la posta (diventata elettronica per oltre il 70% dei casi), le riunioni coi colleghi o clienti, l’accesso alla cultura: tutto passa per il digitale. Se da un lato tutto questo ha semplificato e velocizzato l’accesso alle informazioni, dall’altro le ha esposte tutte (private, pubbliche, confidenziali, secretate, aziendali, commerciali) in egual misura: se l’informazione è digitale, posso accedervi. È come se, in banca, contanti, titoli, gioielli o lingotti d’oro fossero all’aperto e alla mercé del primo che passa. Affidereste mai i vostri soldi ad un servizio del genere? Non credo. I dati, personali o aziendali, devono essere custoditi e viaggiare protetti, sono (a tutti gli effetti) il nostro patrimonio: dobbiamo essere sicuri di chi li possa usare e di come vengono trasmessi. I rischi di furto o manipolazione si evolvono più velocemente della tecnologia stessa, ci vogliono notevoli sforzi tecnologici e culturali per contrastarli. Oggi il pericolo è rappresentato da due fattori: la noncuranza e la scarsa educazione degli utenti. A tutti i livelli, dall’accoglienza al management.Le insidie viaggiano per eMail, sono l’incaricato che ci consegna la spesa a casa, la rete (internet o interna che sia) che usiamo per rimanere connessi, i Social Network: tutti quei processi che (in qualsiasi modo) siano partecipati da una o più interazioni digitali di trasmissione o accesso di dati. Il futuro si prospetta sempre più insidioso e selettivo, una selezione Darwiniana digitale. Chi avrà lungimiranza e senso per gli investimenti tecnologici potrà prosperare, gli altri si vedranno sottrarre profitti e mercato, oltre che la propria “intimità”.

Al tema della sicurezza informatica è legata a doppio filo un’altra questione fondamentale – quella della privacy. Il nuovo regolamento europeo in materia (GDPR – General Data Protection Regulation – Regolamento UE n. 2016/679, operativo a partire dal 25 maggio 2018) ha inaugurato una nuova epoca in materia di trattamento dei dati. Non poche aziende, tuttavia, hanno preso “sotto gamba” la cosa e non si sono adeguate in maniera corretta al nuovo quadro normativo. Quali sono i motivi alla base della persistente sottovalutazione dell’importanza del tema da parte di molti imprenditori? Davvero è stato tutto uno “scherzo”, come ha ipotizzato ironicamente qualcuno, oppure chi è rimasto indietro dovrà – a un certo punto – recuperare il terreno perduto se non vuole incorrere in pesanti sanzioni?

Caro Luigi, lo sai benissimo, se Hobbes o Locke fossero nati nel Bel Paese, avrebbero avuto una carriera come agricoltori invece che introdurre i concetti di giusnaturalismo e giuspositivismo. L’Europa vede nel “dato personale” un business che mantiene diverse migliaia di aziende, legate tra loro da un filo sottilissimo, che potremmo definire “fiducia”. Nel momento stesso in cui questa fiducia dovesse cessare, il mercato avrebbe una flessione inimmaginabile, con conseguente paralisi di qualsiasi forma commerciale. Dando delle regole sulla conservazione e comunicazione dei dati personali, in linea di fondo, i legislatori erano sicuri che queste regole di protezione sarebbero state implementate anche rispetto agli altri dati presenti nelle aziende, tutelando di fatto il prosperare di tutta la Comunità Europea. Ma in Italia siamo abituati alle due peggiori frasi che mai si possano concepire in un mercato in piena evoluzione digitale: “tanto siamo in Italia” e “noi abbiamo sempre fatto così”. Se la prima ci dà una parvenza di immunità grazie alla effettiva mancanza di regole applicate, la seconda è una vera e propria dichiarazione di eutanasia. Purtroppo (per l’italiano medio), il GDPR è un Regolamento Europeo, i controlli ci sono e non si potrà (finalmente) chiudere “un occhio”. Oltre ai controlli, sarà il mercato stesso ad escludere le aziende non ottemperanti: se non ti sei vaccinato contro i “contagi informatici”, non ti voglio come partner.

Quali sono gli errori più frequenti e le ingenuità più diffuse quando si parla di sicurezza informatica?

Partiamo dalle “ingenuità”, che sono le più semplici da evitare: aprire eMail senza osservare alcune regole basilari è in cima alla lista. Il “phishing”è la forma più semplice per sottrarre informazioni e si basa sull’ignoranza dell’utente. Poi ci sono gli allegati in grado di eseguire un codice nascosto, per poter accedere al pc da remoto senza che la persona se ne renda conto e fare man bassa di informazioni. Lasciare il pc incustodito non protetto da password o comunicare le proprie credenziali d’accesso senza poi modificarle è un altro aspetto che preferisco intendere come ingenuo, piuttosto che doloso, come vorrebbe invece la giurisprudenza. Poi, invece, abbiamo gli errori che possiamo imputare a due figure: i sistemisti e il management. Se chi amministra il sistema informatico di un’azienda lascia incontrollati gli accessi, non attua determinate policy per la sicurezza o non mantiene monitorato il comportamento delle utenze (periferiche incluse), allora si tratta di vera e propria negligenza. Il management, dal lato decisionale, deve saper dotare gli amministratori di sistema di tutti gli strumenti necessari per poter proteggere e mantenere monitorata la rete aziendale, definendo policy e quanto sia utile a far sì che il patrimonio aziendale rimanga al sicuro da accessi o manipolazioni illecite.

Arcasafe offre consulenza e soluzioni software per la sicurezza informatica delle aziende. Quali i vostri punti di forza, e le caratteristiche che vi consentono di essere competitivi sul mercato?

La nostra competitività sul mercato, al contrario dell’accezione comune, non è assolutamente economica. Lo scopo, la mission aziendale, non è quello di avere un market share basato sull’economicità delle soluzioni, ma sulla scalabilità e sull’integrazione, in ottica di iperconvergenza dei sistemi. Il minimo comune denominatore delle nostre soluzioni, riunite sotto il “cappello” di Hy.S.A.C. (Hybrid Security Application Center) è la sicurezza informatica in conformità anche al GDPR.

Tra i punti di forza c’è sicuramente l’attenzione all’attuale situazione del cliente, vero punto di partenza per sapere come e cosa implementare. Nello staff di ArcaSafe sono presenti sistemisti, un vero e proprio ufficio legale, sviluppatori: questo ci dà la possibilità di evidenziare i contenuti e l’applicabilità dei vari moduli di Hy.S.A.C.

Le varie esperienze e peculiarità di ciascun componente ci permettono di essere operativi in ambiente IBM Power/i, Linux – oltre che, ovviamente, sui sistemi più esposti basati su Windows. Lo staff legale, composto da un avvocato e due legali, ha competenze che vanno dall’industria alla pubblica amministrazione, passando per i processi aziendali e la valutazione del rischio. Due di loro sono oltretutto DPO con esperienza alle spalle. L’azienda è in continua evoluzione, cercando di avere tutte le competenze all’interno, per integrarle fra loro al meglio.

Una domanda “provocatoria”: guardando all’uso che mediamente viene fatto di computer e smartphone da parte delle persone, e osservando i comportamenti su social network come Facebook e Instagram, dobbiamo ipotizzare che il tema della privacy sia in realtà decisamente poco “sentito” oggi? Forse il legislatore interviene in materia per difendere le persone anche da se stesse?

L’utilizzo di devices elettronici è diventato un legame indissolubile, e c’è chi chiama gli smart devices (telefoni e tablet) “l’estensione digitale del nostro corpo”. Oltre alle patologie legate alla postura del nuovo millennio, abbiamo sempre più la presenza di devices personali collegati alla rete: domestica, pubblica o aziendale che sia. Il tema della privacy, in un’era di esposizione compulsiva, divide nettamente in due le tipologie di persone, quelle che postano qualsiasi cosa, ledendo spesso la privacy altrui, e quelli che postano poco della loro sfera personale, ma comunque condividono contatti, foto e preferenze col mondo. Zuckerberg, che detiene le piattaforme Facebook (Facebook, Messenger, Whatsapp e Instagram) ha recentemente chiesto al Congresso Americano delle direttive tipo GDPR che salvaguardino in modo tangibile la privacy degli internauti. Seguendo di poco le dichiarazioni di Tim Cook, CEO di Apple, impegnata da anni sul tema privacy e crittografia dei propri dispositivi. Il Legislatore europeo è già intervenuto in tal senso, grazie proprio al GDPR, che regolamenta in che modo i dati vadano conservati, protetti e comunicati. Quello che decidiamo di condividere, quanto scegliamo di esporci, rimane a nostra discrezione.